Decoded©

-

Audit de sécurité : Qu’est-ce que c’est ? Quelle importance ?

La protection des données et des systèmes informatiques est devenue une priorité absolue pour les entreprises. L’audit de sécurité représente une démarche fondamentale pour évaluer et renforcer la sécurité d’une infrastructure informatique. Découvrez pourquoi et comment mettre en œuvre cette pratique essentielle.

Lire la suite -

Certification CISSP : Qu’est-ce que c’est ? Comment l’obtenir ?

Reconnue à travers le monde, la certification CISSP témoigne des compétences des professionnels de la sécurité informatique. Via son common Body of Knowledge, cette certification englobe tous les aspects de la cybersécurité. Il ne s’agit pas seulement de connaître les concepts théoriques, mais surtout de les appliquer aux spécificités de l’entreprise. Alors qu’est-ce que la CISSP ? Quel est le programme ? Et quels sont les pré-requis ? Découvrez les réponses.

Lire la suite -

Fuzzing : Qu’est-ce que c’est ? Comment l’utiliser ?

Mieux vaut prévenir que guérir… Telle est la philosophie qui est à la base du fuzzing. Elle a pour principe de tester un logiciel ou un système sous les angles les plus divers, les plus imprévisibles et tenter ainsi de repérer des failles potentielles avant qu’elles ne puissent être exploitées de manière nuisible.

Lire la suite -

Scan de vulnérabilité : Qu’est-ce que c’est ? Avec quels outils ?

Découvrez tout ce qu’il faut savoir sur le scan de vulnérabilité : définition, intérêt, méthodologie et outils. Un pilier de la cybersécurité pour sécuriser efficacement un système informatique.

Lire la suite -

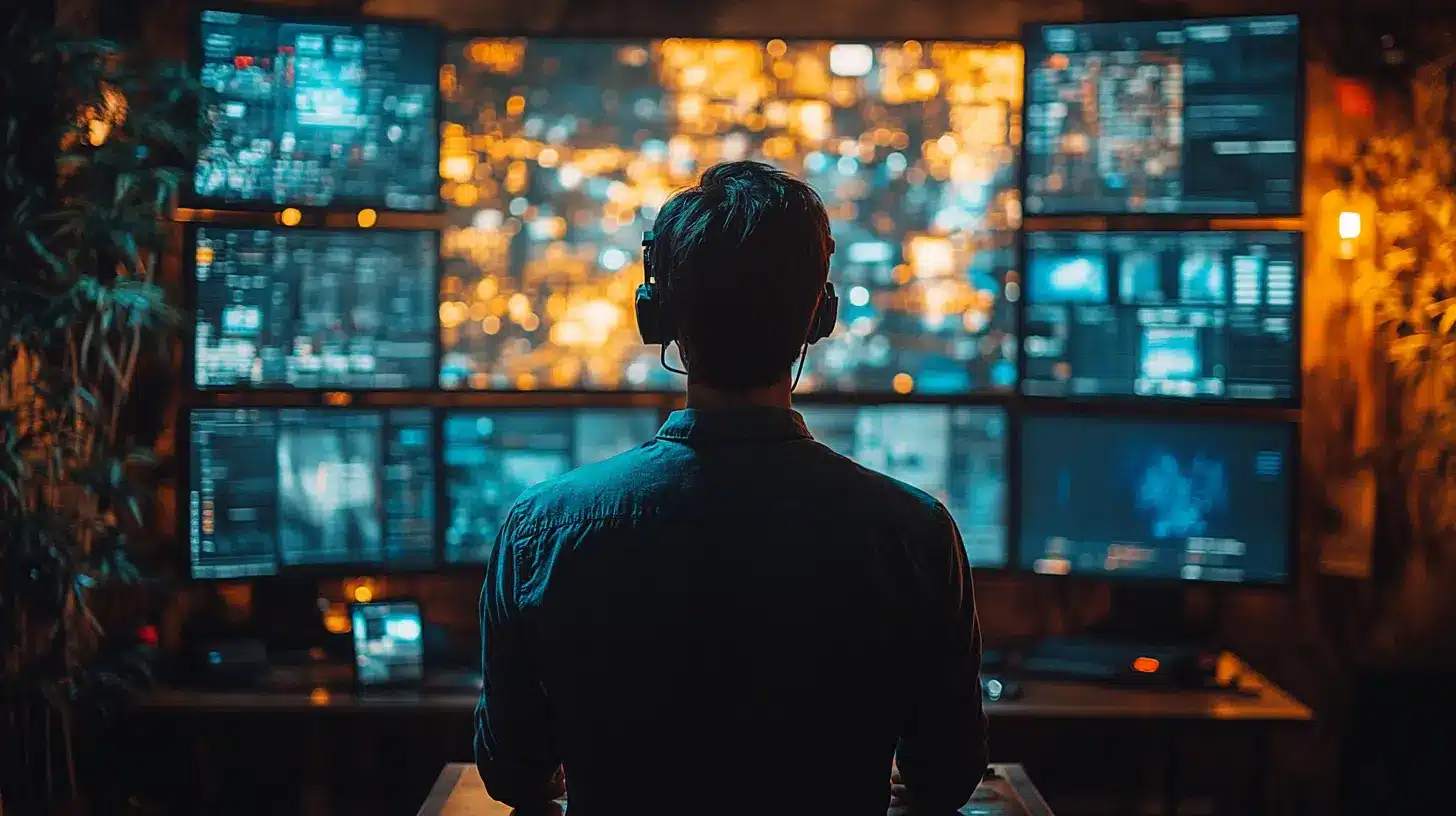

Cyberguerre : l’art de la guerre à l’ère numérique

La cyberguerre est devenue une forme de conflit moderne, où les batailles ne se déroulent plus uniquement sur des champs de bataille physiques, mais dans les réseaux et les systèmes informatiques.

Lire la suite -

Fingerprinting : Qu’est-ce que c’est ? À quoi ça sert ?

Le Fingerprinting permet de créer une empreinte digitale unique pour chaque internaute. Il s’agit d’une technique très utile pour le marketing, la cybersécurité ou encore la prévention de la fraude, mais elle soulève aussi des risques pour la confidentialité. Découvrez tout ce qu’il faut savoir !

Lire la suite -

DLP (Data Loss Prevention) : Principes et mise en oeuvre

Si les données représentent une ressource précieuse pour les entreprises, la perte de datas peut aussi avoir des conséquences désastreuses. Alors pour éviter cette situation, il est préférable de mettre en place une stratégie DLP. De quoi s’agit-il ? Quel est son intérêt ? Et comment l’implémenter ? Découvrez les réponses.

Lire la suite -

[2025] Top 10 des cybermenaces les plus importantes

Notre quotidien, nos vies, notre travail, nos loisirs reposent désormais sur des services numériques. Or, depuis deux ans, tous les grands rapports (Verizon, ENISA, CrowdStrike, Unit 42…) décrivent la même tendance : les attaques montent en nombre, en puissance et en professionnalisme.

Lire la suite -

Scapy : tout savoir sur l’outil de paquets de réseau basé sur Python

Scapy est un outil de manipulation de paquets de réseaux informatiques écrit en Python. Il permet notamment de forger ou décoder des paquets, ou de prendre en charge des tâches comme le scanning, le tracerouting et les tests unitaires. Découvrez tout ce que vous devez savoir : avantages, fonctionnement, formations…

Lire la suite -

Data Custodian : Rôle, missions et compétences

Si la prépondérance des données facilite la prise de décisions au sein des organisations, elle augmente également le risque cyber. Dans ce cadre, il est primordial d’assurer la protection des données. C’est à cet instant qu’intervient le data custodian. Alors qui est-il ? Quelles sont ses missions ? Et ses compétences ? Découvrez les réponses dans cet article.

Lire la suite -

Data Leakage : Qu’est-ce que c’est ? Comment s’en protéger ?

Le data leakage, également appelé fuite de données, est un phénomène préoccupant qui peut mettre en danger la sécurité de votre entreprise. Découvrez comment protéger vos données sensibles contre les fuites et les attaques informatiques.

Lire la suite -

Adversarial Attack : Définition et protection contre cette menace

Une Adversarial Attack consiste à tromper ou à détourner un modèle de Machine Learning grâce à des données. Découvrez tout ce que vous devez savoir sur ce fléau menaçant l’Intelligence Artificielle. Le terme « adversarial attack » fait référence à une technique appelée « adversarial Machine Learning ». Cette technique consiste à tromper un modèle de Machine Learning avec des données d’apprentissage, afin de l’altérer, de le corrompre ou de le détourner. Il s’agit d’une menace grandissante pour le monde de la recherche en Intelligence Artificielle. À l’heure où l’IA est de plus en plus utilisée, ce danger n’est pas à prendre à la légère.

Lire la suite

The newsletter of the future

Get a glimpse of the future straight to your inbox. Subscribe to discover tomorrow’s tech trends, exclusive tips, and offers just for our community.