Fondamentaux de la Cybersécurité

Maîtriser les bases de la cybersécurité, identifier les menaces, protéger les données personnelles et se former aux bonnes pratiques de sécurité numérique.

- Bootcamp: 5 jours

- Temps partiel: 6 semaines

Informations clés

Le contenu de la formation

en bref

Objectifs

et Méthode pédagogique

Financement et tarifs

Prochaines rentrées

Programme

Les plus de la formation

100% finançable par le CPF

Cette formation est intégralement finançable via votre Compte Personnel de Formation (CPF). D’autres solutions de financement sont également proposées selon votre situation.

France Compétences

La formation vise la validation du niveau avancé de la certification RS6893 “DigComp (Tosa)” (Score 726-875) Niveaux DigComp 2.2 correspondants : 5 et 6.

Certification Isograd

Cette certification est délivrée par ISOGRAD et est enregistrée au Répertoire Spécifique sur décision du Directeur général de France Compétences en date du 28-11-2024.

Processus d’inscription

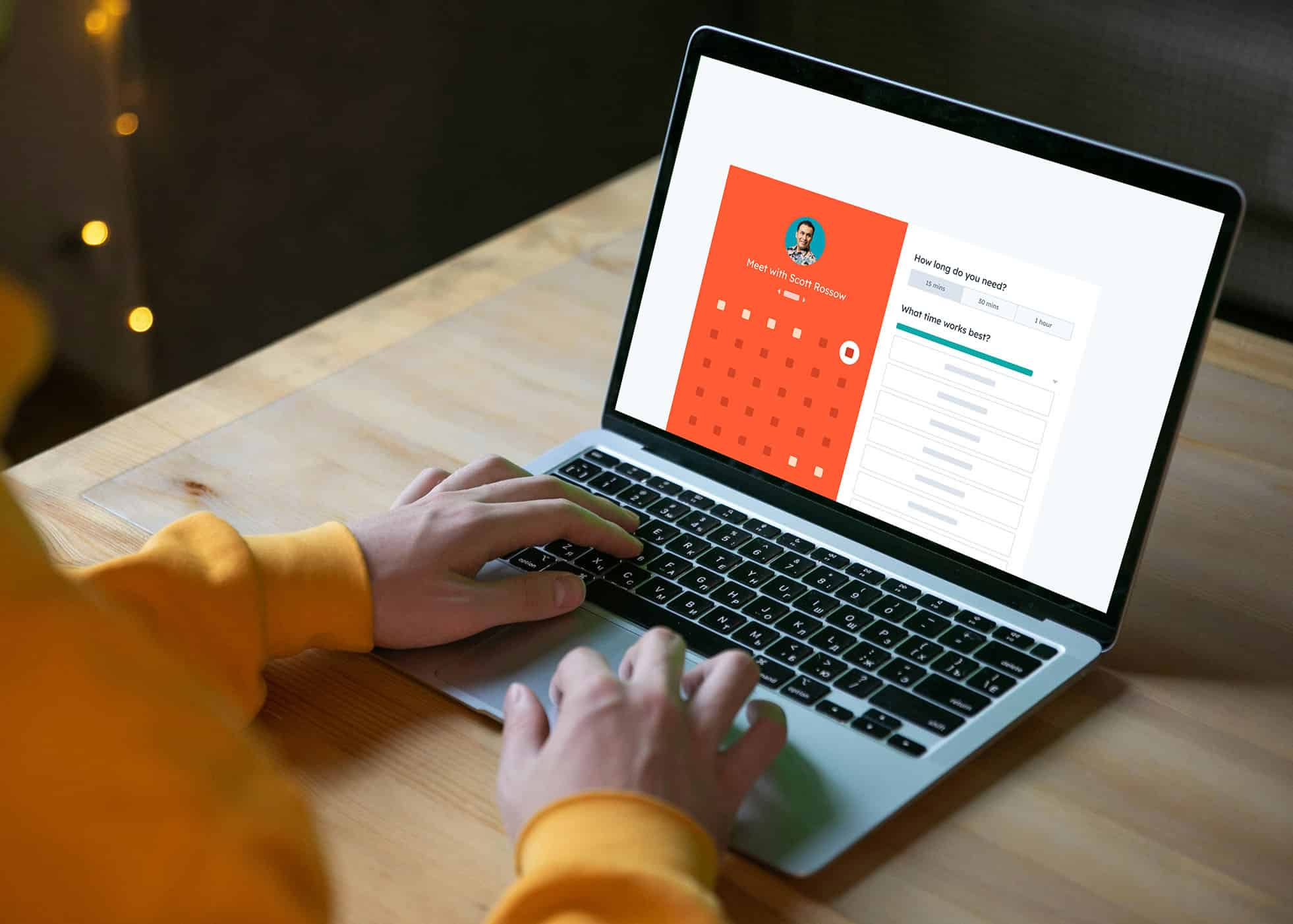

1

Prise de rendez-vous

Choisissez un créneau pour être recontacté par un de nos conseillers pédagogiques.

2

Échange avec un conseiller

Discutez de votre projet de formation avec votre conseiller. Il répondra à toutes vos questions.

3

Test de positionnement

Après l’échange avec votre conseiller, passez le test de positionnement pour confirmer votre niveau d’entrée.

4

Finalisation et inscription

Plus que quelques étapes avant votre entrée en formation, et le début de votre nouvelle carrière professionnelle !

Témoignages

d’autres voies sont possibles

Découvrez d’autres voies pour façonner votre avenir

Data & IA

Analysez et valorisez les données pour en tirer des insights utiles. Maîtrisez les outils de la Data Science et les bases de l’Intelligence Artificielle pour créer des modèles prédictifs.

Cloud & Dev

Codez des applications web modernes et performantes, manipulez les bases de données et gérez des infrastructures Cloud complètes avec des outils modernes et automatisés.

Cybersécurité

Protégez les données et les infrastructures critiques. Formez-vous aux enjeux majeurs du secteur et aux meilleures pratiques pour sécuriser les systèmes d’information.

Digital

Maîtrisez les outils numériques au cœur des entreprises : ERP, CRM, automatisation des processus et plateformes collaboratives comme Oracle ou SAP.

Vous avez des questions ?

Nous avons les réponses

La cybersécurité désigne l’ensemble des pratiques, technologies et processus visant à protéger les systèmes informatiques, les réseaux et les données contre les attaques malveillantes, les accès non autorisés et les pertes de données.

Elle repose sur plusieurs disciplines, dont :

– La protection des données : assurer la confidentialité et l’intégrité des informations.

– La sécurisation des réseaux : empêcher les intrusions et filtrer les menaces.

– La gestion des accès : contrôler les droits des utilisateurs pour éviter les fuites de données.

Avec l’augmentation des cyberattaques, la cybersécurité est devenue un enjeu majeur pour les entreprises, les administrations et les particuliers.

La cybersécurité repose sur trois principes essentiels, connus sous le nom de triade CID (Confidentialité, Intégrité, Disponibilité) :

– Confidentialité : protéger les informations sensibles contre tout accès non autorisé (ex. chiffrement des données).

– Intégrité : garantir que les données ne sont pas altérées ou modifiées sans permission (ex. signatures numériques).

– Disponibilité : assurer un accès aux données et aux systèmes en cas de besoin (ex. sauvegardes, protection contre les DDoS).

Ces trois piliers permettent de prévenir les cyberattaques et de garantir un environnement sécurisé.

Les menaces informatiques évoluent constamment, et les entreprises comme les particuliers doivent rester vigilants face à :

– Le phishing (hameçonnage) : emails frauduleux incitant à divulguer des informations sensibles.

– Les ransomwares : logiciels malveillants chiffrant les fichiers et demandant une rançon.

– Les attaques DDoS : surcharge des serveurs pour provoquer une panne de service.

– Les violations de données : accès illégal à des bases de données contenant des informations personnelles ou financières.

– Les menaces internes : erreurs ou malveillances de collaborateurs pouvant compromettre la sécurité.

L’adoption de bonnes pratiques comme l’authentification forte, les mises à jour régulières et la sensibilisation des utilisateurs permet de limiter ces risques.

Se former aux bases de la cybersécurité est essentiel pour prévenir les menaces numériques et adopter les bons réflexes. Une formation permet de :

– Comprendre les risques et savoir comment s’en protéger.

– Apprendre les bonnes pratiques : mots de passe sécurisés, protection des emails, gestion des accès.

– Se conformer aux réglementations (RGPD, ISO 27001, etc.).

– Développer des compétences recherchées sur le marché du travail.

– Renforcer la protection des données personnelles et professionnelles.

Que vous soyez particulier ou professionnel, acquérir ces connaissances est un atout majeur dans un monde toujours plus numérique.

Pour travailler dans la cybersécurité, il est important de développer des compétences techniques et organisationnelles :

– Analyse des vulnérabilités : identifier et corriger les failles de sécurité.

– Gestion des incidents : savoir réagir efficacement en cas d’attaque.

– Cryptographie : protéger les données via le chiffrement.

– Sécurité des réseaux : comprendre les pare-feu, VPN et systèmes de détection d’intrusion (IDS/IPS).

– Sensibilisation et formation : éduquer les collaborateurs aux bonnes pratiques.

– Connaissance des réglementations : respecter les normes de sécurité et de protection des données.

Développer ces compétences permet de mieux anticiper et contrer les menaces.

La cybersécurité repose sur des outils essentiels pour protéger les systèmes et les données :

Pare-feu (firewall) : contrôle le trafic réseau entrant et sortant.

– Authentification multifactorielle (MFA) : ajoute une couche de sécurité aux connexions.

– SIEM (Security Information and Event Management) : surveille et analyse les événements de sécurité.

– Outils d’analyse des vulnérabilités : détectent les failles de sécurité (ex. Nessus, OpenVAS).

– Sauvegardes régulières : protègent contre la perte de données due aux ransomwares.

– Mises à jour automatiques : corrigent les failles de sécurité des logiciels et systèmes d’exploitation.

L’utilisation de ces outils combinée à une veille permanente sur les nouvelles menaces renforce la sécurité numérique.

Maîtriser les fondamentaux de la cybersécurité apporte de nombreux bénéfices :

Pour les particuliers :

– Protéger ses données personnelles (mots de passe, fichiers sensibles).

– Éviter les arnaques en ligne (hameçonnage, fraudes bancaires).

– Utiliser Internet en toute sécurité (réseaux Wi-Fi, achats en ligne).

Pour les entreprises :

– Prévenir les cyberattaques et réduire les risques financiers.

– Se conformer aux réglementations (RGPD, NIS2).

– Protéger la réputation et la confiance des clients.

– Assurer la continuité des activités grâce à des protocoles de sécurité solides.

Adopter une culture de la cybersécurité est un investissement rentable à long terme pour limiter les risques et naviguer en toute sécurité dans l’ère numérique.

La formation « Fondamentaux du numérique et de la cybersécurité » est accessible à tous, à condition de maîtriser les fonctionnalités élémentaires d’un ordinateur et de la langue française. Aucun diplôme ou certification préalable n’est requis.

Il est nécessaire de disposer d’un ordinateur équipé d’une webcam et d’une connexion Internet stable (minimum 4 Mbps en envoi et 2 Mbps en réception).

Oui, cette formation est accessible aux débutants. Elle est conçue pour toute personne souhaitant acquérir des bases solides en cybersécurité, même sans compétences techniques avancées.

Le programme aborde progressivement les notions essentielles, depuis la navigation sécurisée jusqu’aux pratiques avancées de protection des données et de gestion des menaces numériques.

La formation vise à valider le niveau avancé de la certification RS6893 « DigComp (Tosa) » et permet aux participants de :

– Utiliser des outils numériques avancés pour la collaboration, l’analyse de données et la gestion de projet.

– Sécuriser des appareils et des données personnelles en appliquant les bonnes pratiques de cybersécurité.

– Gérer les accès et la protection des identifiants pour éviter les compromissions.

– Naviguer et sécuriser les communications face aux cybermenaces actuelles.

La formation est 100 % à distance, avec un format mixte :

– 35 heures de formation synchrone en visioconférence.

– 5 heures de formation asynchrone en autonomie, à réaliser avant la session principale.

– Effectif : Entre 10 et 40 apprenants par session.

Le programme se déroule sur 5 jours, combinant cours théoriques, travaux pratiques et évaluations.

Le programme couvre :

1. Information et données : recherche, évaluation et gestion des informations numériques.

2. Communication et collaboration : interactions numériques sécurisées et travail collaboratif.

3. Création de contenu : conception, modification et gestion des contenus numériques avec respect des droits d’auteur.

4. Environnement numérique : résolution de problèmes techniques et utilisation de technologies adaptées.

5. Cybersécurité : introduction aux attaques et menaces, bonnes pratiques et sécurisation des systèmes d’information.

6. Réglementation et protection des données : application des principes du RGPD et gestion des traces numériques.

Oui, elle comprend de nombreux travaux pratiques et mises en situation réelles, comme :

– TP OSINT (recherche d’informations en sources ouvertes).

– TP Google Dorks (techniques avancées de recherche sur Google).

– TP Simulation d’échanges professionnels (rédaction d’emails, réunions en ligne).

– TP Zphisher (test de phishing et analyse des menaces).

– TP Nmap et Man-in-the-middle (outils de reconnaissance et tests d’intrusion).

Simulations de résolution de problèmes techniques (diagnostic de connexion, sécurité des équipements).

Le programme intègre :

– Une veille technologique continue sur les nouvelles menaces et attaques.

– Des outils et méthodes utilisés par les professionnels pour détecter et contrer les cyberattaques.

– Une adaptation régulière du contenu en fonction des évolutions réglementaires et techniques.

– L’apprentissage des bonnes pratiques de sécurité appliquées aux entreprises et aux particuliers.

– Supports de cours en ligne accessibles via la plateforme e-learning de Liora.

– Travaux pratiques et exercices interactifs intégrés au programme.

– Webinaires et sessions de questions-réponses avec un expert en cybersécurité.

– Assistance technique et pédagogique disponible via une solution de ticketing.

Pour garantir une expérience d’apprentissage fluide et efficace, plusieurs outils sont mis à disposition :

– Plateforme e-learning : accès aux cours, supports pédagogiques et exercices interactifs.

– Cours en visioconférence via Zoom : sessions en direct avec un formateur expert.

– Travaux pratiques intégrés : exercices concrets pour appliquer les notions abordées.

– QCM et quiz pour évaluer les compétences et préparer la certification.

– Assistance technique via une solution de ticketing pour toute difficulté rencontrée.

Ces ressources permettent aux apprenants d’apprendre de manière interactive et progressive.

Les cours sont dispensés par des experts en cybersécurité, ayant une expérience significative dans le domaine.

Leur expertise couvre notamment :

– Analyse des menaces et des vulnérabilités

– Pentesting et tests d’intrusion

– Gestion des incidents et des risques

– Sécurité des systèmes d’information et conformité réglementaire

– Cryptographie et protection des données

Les formateurs sont sélectionnés pour leur savoir-faire technique et leur pédagogie, afin d’offrir un apprentissage de qualité, adapté aux besoins des apprenants.

La formation prépare à la certification RS6893 « DigComp (Tosa) », reconnue par France Compétences et délivrée par ISOGRAD.

Cette certification atteste d’un niveau avancé en compétences numériques et cybersécurité, correspondant aux niveaux 5 et 6 du cadre DigComp 2.2. Elle est particulièrement valorisée dans les domaines liés à la gestion des données et à la sécurité informatique.

Le choix de la formation dépend de votre niveau et de vos objectifs professionnels.

– Débutants : La formation « Fondamentaux du numérique et de la cybersécurité » permet d’acquérir les bases essentielles (gestion des identifiants, protection des données, prévention des attaques).

– Intermédiaires : Les formations Analyste Cybersécurité (gestion des menaces, réponse aux incidents) et Administrateur Cybersécurité (sécurisation des systèmes et réseaux) permettent d’approfondir les connaissances.

– Avancés ou reconversion professionnelle : Les formations Consultant Cybersécurité (conseil et conformité), Ingénieur Cybersécurité (architecture, pentesting) et ISO-27001 (gestion de la sécurité des systèmes d’information) sont adaptées aux profils expérimentés.

Pour une reconversion, il est conseillé d’opter pour une formation certifiante comme le Tosa DigComp ou des certifications reconnues (CEH, CISSP, ISO-27001).

La formation peut servir de passerelle vers des formations plus avancées en cybersécurité, comme :

– Analyste Cybersécurité : approfondissement sur la gestion des menaces et la réponse aux incidents.

– Administrateur Cybersécurité : mise en œuvre et maintenance de solutions de sécurité.

– Consultant Cybersécurité : expertise en audit et conformité réglementaire.

– Ingénieur Cybersécurité : conception et gestion d’architectures de cybersécurité avancées.

– ISO-27001 : formation dédiée à la gouvernance et à la gestion des risques de sécurité.

Après avoir suivi la formation « Fondamentaux du numérique et de la cybersécurité », plusieurs opportunités professionnelles s’ouvrent, notamment :

– Technicien support en cybersécurité : assistance et mise en place de bonnes pratiques en entreprise.

– Assistant en gestion des risques informatiques : participation à la protection des données et à la sécurisation des systèmes.

– Administrateur IT avec une spécialisation en cybersécurité : gestion des accès et sécurisation des infrastructures.

– Collaborateur sensibilisé à la cybersécurité : application des principes de protection des données dans différents métiers (RH, finance, gestion de projet).

Cette formation constitue une première étape pour évoluer vers des postes plus spécialisés après une expérience complémentaire ou des formations avancées.

Oui, la formation est conçue comme une base solide qui permet d’évoluer vers des formations plus spécialisées comme :

– Analyste Cybersécurité : gestion des incidents, surveillance des menaces, réponse aux cyberattaques.

– Administrateur Cybersécurité : sécurisation des systèmes d’information et des infrastructures réseau.

– Consultant Cybersécurité : audit, mise en conformité et accompagnement des entreprises en matière de sécurité informatique.

– Ingénieur Cybersécurité : conception d’architectures sécurisées, tests d’intrusion, réponse aux menaces avancées.

– ISO-27001 : formation spécialisée sur la gouvernance de la sécurité de l’information et la conformité réglementaire.

Ces cursus permettent d’approfondir ses compétences et d’accéder à des postes à plus haute responsabilité.

Les enjeux de cybersécurité concernent tous les secteurs d’activité, en particulier :

– Les entreprises du numérique et des technologies (éditeurs de logiciels, hébergeurs cloud).

– Les administrations et services publics (collectivités, établissements de santé, éducation).

– Le secteur bancaire et financier (protection des transactions et des données sensibles).

– L’industrie et les infrastructures critiques (énergie, transports, télécommunications).

– Les entreprises de e-commerce et de services en ligne (gestion des paiements et des données clients).

Toute organisation manipulant des données sensibles a besoin de professionnels sensibilisés à la cybersécurité.

Oui, cette formation est idéalement conçue pour les personnes en reconversion qui souhaitent découvrir la cybersécurité et acquérir des compétences opérationnelles rapidement.

Elle permet de :

– Se familiariser avec les enjeux et les outils de cybersécurité sans prérequis techniques.

– Développer une expertise recherchée sur le marché du travail, avec de nombreux débouchés.

– Accéder à des formations plus spécialisées pour évoluer vers des postes techniques ou de conseil.

Grâce à son format 100 % à distance et flexible, elle est compatible avec une activité professionnelle et une transition de carrière progressive.

Oui, la formation apporte des compétences directement applicables dans de nombreux contextes professionnels :

– Adoption des bonnes pratiques de cybersécurité (gestion des mots de passe, protection des accès, sécurisation des données).

– Identification des cybermenaces courantes et mise en place de mesures préventives.

– Sensibilisation à la protection des données personnelles et conformité réglementaire (RGPD).

– Utilisation d’outils de cybersécurité adaptés aux entreprises.

Les connaissances acquises sont utiles dans tous les secteurs et permettent d’améliorer la sécurité numérique des organisations.

Oui, elle prépare à la certification RS6893 « DigComp (Tosa) », qui atteste d’un niveau avancé en compétences numériques et cybersécurité.

Cette certification est reconnue par France Compétences et permet de :

– Valider ses compétences face aux employeurs.

– Accéder à des formations plus spécialisées et certifiantes (CEH, CISSP, ISO-27001).

– Démontrer une maîtrise des bonnes pratiques de cybersécurité dans un cadre professionnel.

C’est un premier levier de montée en compétences avant d’envisager des certifications plus techniques.

Oui, cette formation constitue une base solide pour évoluer vers des rôles plus spécialisés après une expérience complémentaire ou des formations avancées.

Les principaux parcours d’évolution incluent :

– Spécialisation en gestion des menaces et des incidents (Analyste SOC, Pentester).

– Responsabilité en administration et sécurité des systèmes d’information (Administrateur Cybersécurité, RSSI).

– Expertise en audit et conformité (Consultant Cybersécurité, Expert ISO-27001).

– Ingénierie et architecture de cybersécurité (Ingénieur en cybersécurité, Architecte sécurité).

Avec une expérience terrain et des certifications complémentaires, il est possible d’accéder à des postes à haute valeur ajoutée dans la sécurité informatique.

Les salaires en cybersécurité varient selon l’expérience, le poste et la localisation. Voici une estimation en France :

– Analyste Cybersécurité : 40 000 – 70 000 € brut/an

– Ingénieur Cybersécurité : 38 000 – 100 000 € brut/an

– Consultant Cybersécurité : 60 000 – 140 000 € brut/an

– Pentester : 40 000 – 120 000 € brut/an

– RSSI (Responsable Sécurité des Systèmes d’Information) : 90 000 – 130 000 € brut/an

Les rémunérations évoluent avec l’expertise et les certifications. Paris et les grandes entreprises offrent souvent des salaires plus élevés.

L’inscription se fait via un entretien préalable pour évaluer les besoins du candidat et l’orienter sur le parcours adéquat.

Délais d’accès à la formation :

– Si financement CPF : l’inscription doit être finalisée 11 jours ouvrés avant la date de début.

– Autres financements : possibilité de s’inscrire jusqu’à la veille du début de la session, sous réserve de places disponibles.

Les inscriptions se font directement via le site de Liora ou en contactant leur service d’admission.

Cette formation est certifiante et permet d’obtenir la certification RS6893 « DigComp (Tosa) », mais elle ne délivre pas de diplôme universitaire.

Elle atteste d’un niveau avancé en compétences numériques et cybersécurité, reconnu sur le marché de l’emploi et apprécié par les recruteurs.

Oui, la formation est 100 % à distance et est conçue pour être compatible avec une activité professionnelle.

Elle se compose de :

– 35 heures en synchrone (cours en visioconférence)

– 5 heures en asynchrone (travaux à réaliser en autonomie)

Ce format permet d’adapter l’apprentissage à son emploi du temps tout en bénéficiant d’un suivi pédagogique personnalisé.

L’évaluation repose sur :

– Des cas pratiques et exercices en ligne réalisés tout au long de la formation.

– Une certification finale sous forme de test adaptatif, avec 45 questions en 75 minutes.

– Un score Tosa (entre 551 et 1000) attestant du niveau atteint (de « Opérationnel » à « Expert »).

Oui, la formation inclut 40 heures de travaux pratiques en ligne, dont :

– Création d’un espace de stockage structuré pour un projet commun.

– Exercices de simulation et résolution de problèmes concrets.

– Plusieurs QCM et quiz pour valider les acquis avant l’examen certifiant.

Oui, la formation propose un accompagnement pédagogique structuré pour garantir la montée en compétences des apprenants :

– Encadrement par un expert en cybersécurité, disponible tout au long du programme.

– Séances de questions-réponses en direct pour approfondir les notions abordées.

– Travaux pratiques guidés et corrections personnalisées pour s’assurer de la bonne compréhension des exercices.

– Support technique et pédagogique via une solution de ticketing en cas de besoin.

L’objectif est d’offrir un suivi individualisé et de répondre aux interrogations des participants tout au long de leur parcours.

Oui, Liora s’engage à rendre ses formations accessibles aux personnes en situation de handicap.

– Un aménagement pédagogique et matériel peut être étudié selon les besoins spécifiques des apprenants.

– Les formations étant 100 % en ligne, elles sont adaptées aux personnes à mobilité réduite.

– Un contact dédié (référent handicap) est disponible pour répondre aux demandes et proposer des solutions d’adaptation.

Les personnes concernées peuvent contacter Liora en amont de la formation pour évaluer les meilleures options d’accessibilité.

Il est possible d’apprendre les bases de la cybersécurité grâce à de nombreuses ressources accessibles en ligne :

– Guides et articles spécialisés : Le blog de Liora propose de nombreux contenus gratuits sur la cybersécurité, la data et le développement.

– Tutoriels et vidéos : Des formations gratuites permettent de découvrir les concepts clés et les bonnes pratiques.

– Jeux et simulations : Des plateformes interactives aident à comprendre les cybermenaces et à s’entraîner à les contrer.

Ces ressources sont idéales pour acquérir une première expérience. Toutefois, pour une validation officielle des compétences, une formation certifiante comme celles proposées par Liora reste recommandée.

La formation « Fondamentaux du numérique et de la cybersécurité » est éligible à plusieurs dispositifs de financement :

– Compte Personnel de Formation (CPF)

– Financement par Pôle Emploi (sous conditions)

– Plan de développement des compétences des entreprises

– Aides régionales et dispositifs spécifiques selon les situations professionnelles

– Autofinancement avec possibilité de paiement en plusieurs fois

Le coût total de la formation est de 2 490 €, et différentes aides peuvent être mobilisées en fonction de votre statut.

Oui, la formation est éligible au CPF, ce qui permet aux salariés et demandeurs d’emploi de la financer partiellement ou totalement via leur Compte Personnel de Formation.

D’autres financements sont également possibles, comme les prises en charge par Pôle Emploi, les financements d’entreprise ou les dispositifs régionaux.

Il est recommandé de vérifier directement sur moncompteformation.gouv.fr pour connaître les droits disponibles et les options de financement adaptées à votre situation.

Oui, après la formation, les apprenants bénéficient de plusieurs ressources pour consolider et appliquer leurs acquis :

– Accès aux supports de cours et aux exercices pratiques sur la plateforme e-learning.

– Possibilité de passer la certification RS6893 « DigComp (Tosa) », attestant du niveau acquis.

– Conseils pour l’orientation vers des formations plus avancées en cybersécurité.

Bien que le programme ne propose pas de suivi sur le long terme, les outils et ressources fournis permettent de mettre en pratique immédiatement les connaissances acquises et de poursuivre son apprentissage.

La cybersécurité est un domaine en constante évolution. Après la formation, plusieurs stratégies permettent de rester à jour :

– Consulter régulièrement le blog de Liora, qui propose des articles et analyses sur les tendances en cybersécurité, data et développement.

– Suivre les publications des agences spécialisées comme l’ANSSI et le CERT-FR.

– Participer à des forums et communautés en ligne (groupes professionnels, conférences, événements en cybersécurité).

– Pratiquer avec des plateformes d’entraînement pour simuler des attaques et tester ses compétences.

– S’abonner à des newsletters spécialisées et suivre les experts du domaine sur les réseaux professionnels.

La mise en place d’une veille active est essentielle pour maintenir et approfondir ses compétences.