-

Transport Layer Security (TLS) : Qu’est-ce que c’est ?

Depuis 2018, Google a imposé l’usage du protocole HTTPS comme protocole de sécurisation des sites Web. Il est probable que votre propre site ait intégré cette protection. Faudrait-il pourtant croire que vous pouvez vous reposer sur vos lauriers ? Pas forcément. En réalité, les connexions HTTPS peuvent être vulnérables si elles ne sont pas bien configurées. Il faut idéalement que la protection TLS qu’elles intègrent soit de niveau élevé. Les explications suivent…

Lire la suite -

Shadow IT : Qu’est-ce que c’est ? Quels dangers ?

Le Shadow IT, ou informatique fantôme, s’infiltre dans les entreprises sans que vous en ayez pleinement conscience. Outils non autorisés, usages hors radar, données exposées… Ce phénomène en forte croissance peut fragiliser votre cybersécurité s’il n’est pas anticipé. Découvrez ses risques, ses causes, ses avantages parfois, et surtout comment y faire face efficacement.

Lire la suite -

Tensorflow Playground : Rendre le Deep Learning facile

Le deep learning fascine autant qu’il intimide. Entre équations, GPU et vocable ésotérique, on pourrait croire qu’il faut un doctorat en mathématiques pour en saisir la logique. Pourtant, le principe est simple : apprendre par l’exemple. Pour le voir de ses propres yeux — littéralement — rien ne surpasse TensorFlow Playground.

Lire la suite -

Comment le modèle GPT fonctionne ? Accessible au plus grand nombre

Ici on ne parle pas de ChatGPT, mais c’est bien de là qu’il tient son nom.

Lire la suite -

SAP Business One : Découvrez cet ERP flexible et puissant pour PME

SAP Business One est une solution ERP complète, spécialement conçue pour les petites et moyennes entreprises. Elle permet de gérer efficacement tous les processus clés de votre entreprise, de la comptabilité à la gestion des stocks, tout en améliorant la prise de décision grâce à des outils d’analyse avancés. Découvrez dans cet article comment SAP Business One peut transformer la gestion de votre entreprise, en offrant des fonctionnalités puissantes et une flexibilité optimale.

Lire la suite -

Nmap : Qu’est-ce que c’est ? Comment s’en servir ?

Nmap est un outil open source incontournable pour cartographier, analyser et sécuriser des infrastructures informatiques. Dans cet article, on vous explique comment il fonctionne, pourquoi il reste un pilier de la cybersécurité, et comment l’utiliser concrètement pour détecter les services exposés, auditer un réseau ou mener des tests d’intrusion !

Lire la suite -

Computer Emergency Response Team (CERT) : Qu’est-ce que c’est ?

La protection des données et des systèmes informatiques est devenue une priorité absolue pour les entreprises. L’audit de sécurité représente une démarche fondamentale pour évaluer et renforcer la sécurité d’une infrastructure informatique. Découvrez pourquoi et comment mettre en œuvre cette pratique essentielle.

Lire la suite -

Le Système de Gestion de la Sécurité de l’Information (SGSI) : tout ce qu’il faut savoir

Un Système de Gestion de la Sécurité et de l’Information, ou SGSI, est un cadre méthodique visant à protéger les actifs informationnels contre les accès non autorisés, les altérations et les destructions. Découvrez ses composants, ses avantages, ses applications concrètes et son importance face aux risques actuels !

Lire la suite -

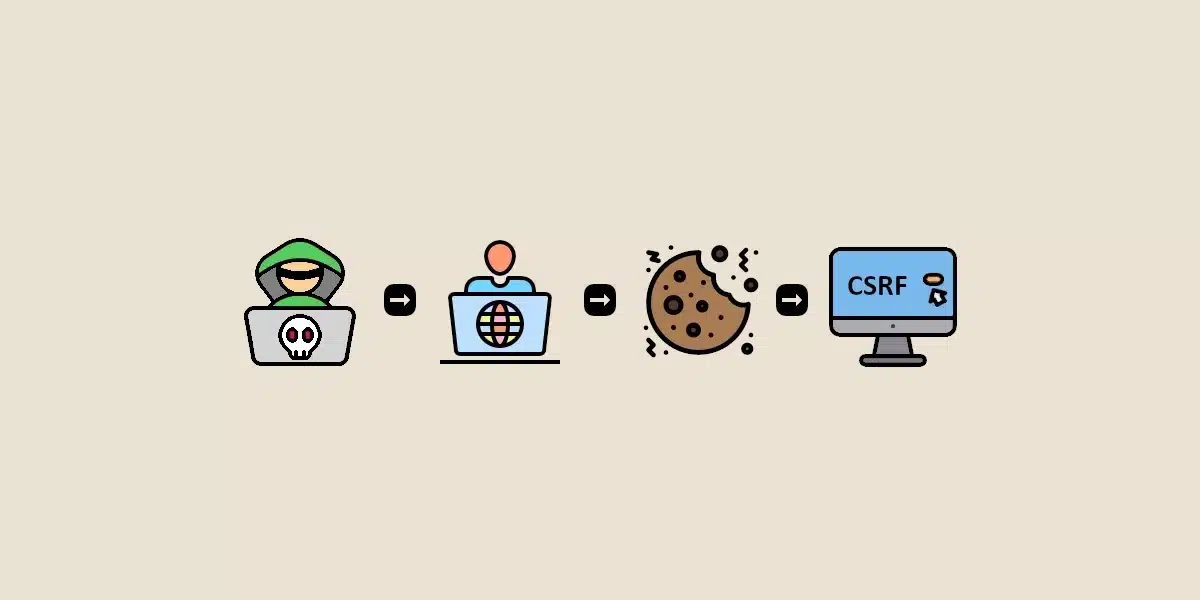

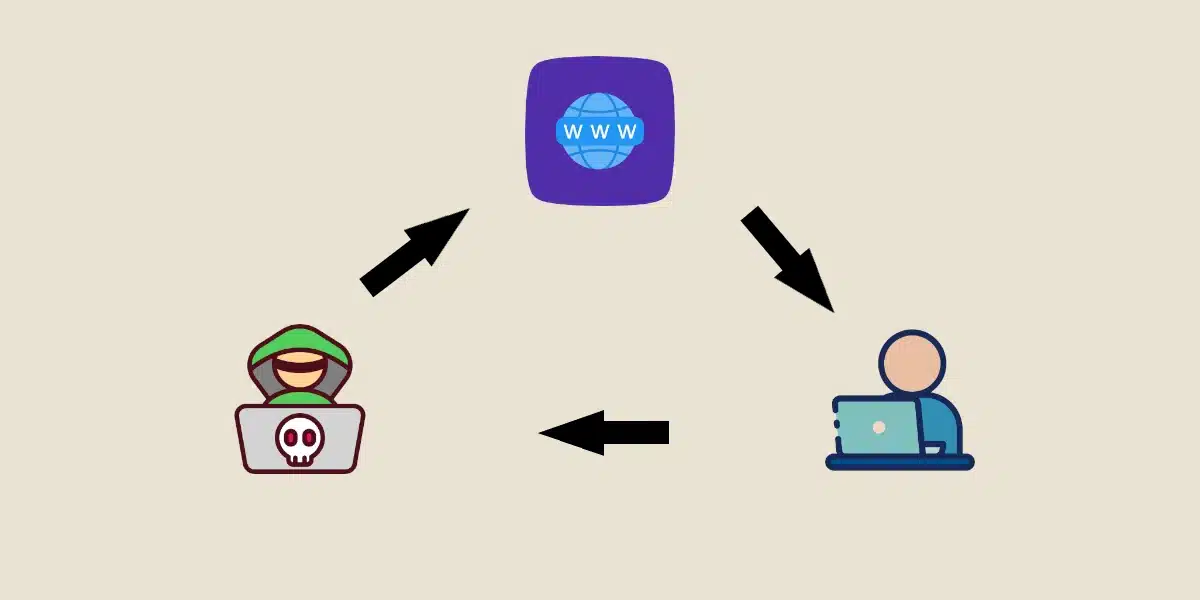

CSRF (Cross-site request forgery) : qu’est-ce que c’est ? Comment se protéger ?

La CSRF (Cross-site request forgery) ou falsification de requête intersite est un type de cyberattaque. Elle consiste à profiter de la session active d’un internaute pour envoyer des requêtes malveillantes à son insu. Découvrez son fonctionnement, ses dangers et comment s’en protéger !

Lire la suite -

SSL (Secure Sockets Layer) : Qu’est-ce que c’est ? Comment ça marche ?

SSL ou Secure Sockets Layer est l’une des toutes premières technologies ayant permis de sécuriser les échanges sur le web en établissant une connexion cryptée entre un utilisateur et un serveur. Découvrez ses origines, son fonctionnement, et son importance dans la sécurisation des données en ligne !

Lire la suite -

XSS (Cross-Site Scripting) : Qu’est-ce que c’est ? Comment s’en protéger ?

Une cyberattaque XSS (Cross-Site Scripting) est à la portée de tous les cybercriminels, mais peut avoir un impact dévastateur pour les victimes. Afin de comprendre ses conséquences potentielles et d’y remédier efficacement, examinons ses mécanismes et ses différentes formes !

Lire la suite -

Attaque Punycode : Qu’est-ce que c’est ? Comment se protéger ?

L’attaque Punycode est une technique de phishing terriblement efficace, basée sur le détournement d’une technologie du web. Découvrez ses mécanismes, ses implications, et les différents moyens de s’en prémunir !

Lire la suite

The newsletter of the future

Get a glimpse of the future straight to your inbox. Subscribe to discover tomorrow’s tech trends, exclusive tips, and offers just for our community.