-

[2025] Top 10 des cybermenaces les plus importantes

Notre quotidien, nos vies, notre travail, nos loisirs reposent désormais sur des services numériques. Or, depuis deux ans, tous les grands rapports (Verizon, ENISA, CrowdStrike, Unit 42…) décrivent la même tendance : les attaques montent en nombre, en puissance et en professionnalisme.

Lire la suite -

Attaque zéro clic : Comment ça fonctionne ? Comment s’en protéger ?

Une attaque zéro clic est une cyberattaque permettant d’assaillir un système informatique sans même avoir besoin que la victime n’intervienne. Découvrez tout ce que vous devez savoir sur cette méthode de plus en plus utilisée par les hackers, son fonctionnement, et comment se former pour apprendre à s’en protéger !

Lire la suite -

Attaque DNS : comprendre, prévenir, et se protéger efficacement

Les attaques DNS peuvent perturber l’ensemble du réseau d’une entreprise. Elles sont en mesure de paralyser son activité sur plusieurs jours et causer des pertes importantes : indisponibilité du site web et des services cloud de l’entreprise, infections par des maliciels… En comprenant les mécanismes de ces attaques et en adoptant des mesures de prévention adéquates, il est possible de protéger efficacement son infrastructure.

Lire la suite -

L’analyse forensique : Qu’est-ce que c’est ? Comment ça fonctionne ?

Les cybercrimes montent en flèche. Et malheureusement, il n’est pas toujours possible de les stopper à temps. Une fois qu’ils se sont produits, mieux vaut comprendre les actions effectuées pour identifier les failles, voire pour engager une procédure judiciaire. C’est là que l’analyse forensique entre en jeu. Alors de quoi s’agit-il ? Pourquoi mener une telle investigation ? Et surtout comment ? DataScientest répond à vos questions.

Lire la suite -

Norme ISO 27001 : Qu’est-ce que c’est ? Tout ce qu’il faut savoir

Véritable référence en matière de sécurité informatique, la norme ISO 27001 définit un cadre pour la mise en place d’un système de management de la sécurité de l’information. Quelles sont les exigences de la norme ? Pourquoi passer la certification ? Découvrez les réponses.

Lire la suite -

Antivirus : Est-ce encore utile de nos jours ?

Il y a encore quelques années, il était impensable d’utiliser un ordinateur (même perso) sans y installer un logiciel antivirus. Mais les évolutions technologiques avancent si rapidement que ces logiciels peuvent sembler obsolètes.

Lire la suite -

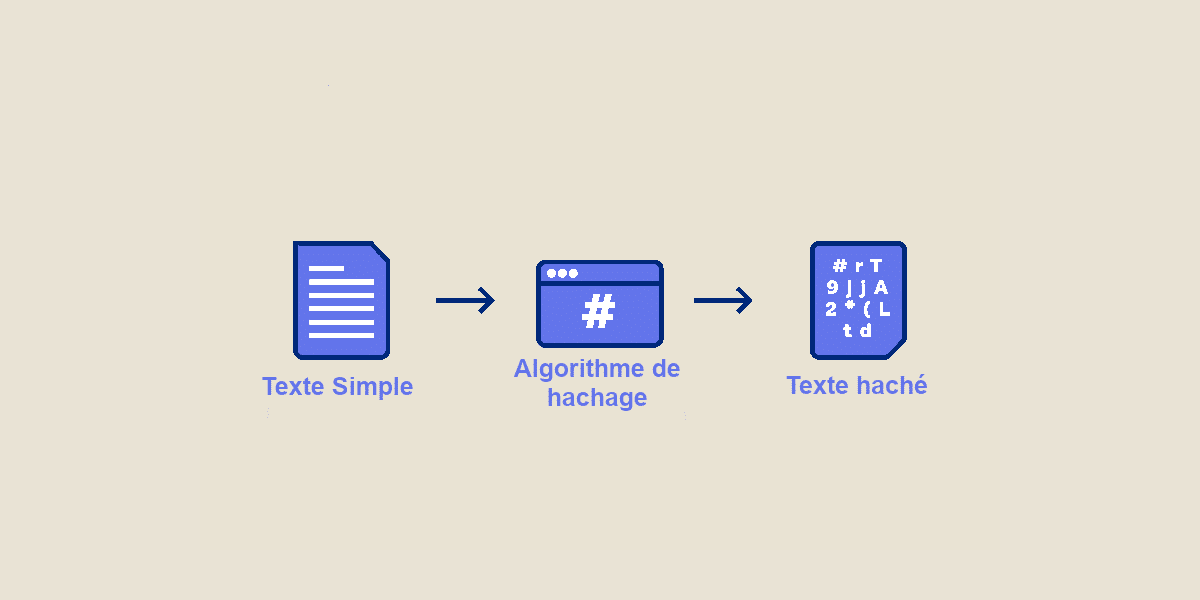

Les algorithmes de Hachage : typologie, sécurité et fonctionnement

<strong>Le hachage est un mécanisme de chiffrage essentiel, qui peut prendre n’importe quel document en entrée, et produire en sortie un hash (brouillage indéchiffrable) d’une taille précise. Avec un atout : il est impossible depuis ce hash de remonter à l’original. Mais si tel est le cas, quoi cela peut-il bien servir ?</strong>

Lire la suite -

Intrusion Detection System ou IDS : qu’est-ce que c’est ?

<strong>Un système de détection d’intrusion (IDS) est un dispositif ou un logiciel conçu pour surveiller le trafic réseau et les systèmes à la recherche d’activités suspectes ou anormales. L’IDS analyse les paquets réseau, les adresses IP, et les comportements des utilisateurs pour identifier les signatures d’attaques connues ou détecter des anomalies qui pourraient indiquer une intrusion.</strong>

Lire la suite -

Analyste cybersécurité : Missions, compétences, formation

<strong>La cybercriminalité est un fléau qui touche toutes les entreprises modernes. Pour s’en prémunir, de plus en plus d’organisations font appel à des experts, comme des analystes cyber.</strong>

Lire la suite -

Triade CIA : En quoi ça consiste ? Pourquoi est-ce important ?

<p>Introduction : la cybersécurité au quotidien Nos vies numériques prennent de plus en plus de place dans notre quotidien. Nous utilisons nos smartphones pour communiquer, nous effectuons des transactions bancaires en ligne… Mais avez-vous déjà pensé à la cybersécurité derrière toutes ces actions ? Il est donc crucial de comprendre les bases de la cybersécurité, […]</p>

Lire la suite -

Cybersécurité : le guide ultime

<strong>La cybersécurité est devenue un enjeu crucial pour les entreprises de tous les secteurs, face à l’essor de la cybercriminalité. Dans un monde où les données sont devenues une monnaie précieuse, assurer leur protection est primordial pour maintenir la confiance des clients et la continuité des activités. Découvrez tout ce qu’il y a d’important à savoir sur la cybersécurité, des stratégies de défense aux dernières innovations technologiques, afin de rester un pas devant les menaces numériques.</strong>

Lire la suite -

OSINT (Open Source Intelligence) : Qu’est-ce que c’est ? Qui peut s’en servir ?

<strong><b>L’OSINT, ou renseignement d’origine open source, bouleverse les codes de la cybersécurité. Grâce à des informations accessibles publiquement, il permet d’anticiper les menaces, de mener des enquêtes, et de protéger les organisations sans enfreindre la loi. Découvrez comment fonctionne l’OSINT, quels outils utiliser et pourquoi cette discipline devient incontournable dans les métiers de la cybersécurité.</b></strong>

Lire la suite

The newsletter of the future

Get a glimpse of the future straight to your inbox. Subscribe to discover tomorrow’s tech trends, exclusive tips, and offers just for our community.