Decoded©

-

Kill Chain : Qu’est-ce que c’est ? À quoi ça sert ?

La Kill Chain décrit le chemin qu’un cyberattaquant suit pour atteindre ses objectifs. En comprendre les étapes vous aide à déjouer les menaces avant qu’elles ne causent des dégâts. Découvrez comment ce modèle, enrichi par l’Unified Kill Chain et le cadre MITRE ATT&CK, peut renforcer votre stratégie de cybersécurité.

Lire la suite -

CompTIA Security+ : La certification cybersécurité de référence en 2025

Vous souhaitez faire vos premiers pas dans la cybersécurité ou renforcer vos compétences ? La certification CompTIA Security+ s’impose comme une référence incontournable pour démarrer une carrière dans la sécurité informatique. Découvrez tout ce qu’il faut savoir pour réussir l’examen et booster votre employabilité.

Lire la suite -

API Vulnerability : comprendre les failles, défis et solutions pour sécuriser vos interfaces

Les interfaces de programmation d’application (API) sont devenues l’épine dorsale silencieuse de notre monde numérique. De votre application bancaire à votre thermostat connecté, les APIs orchestrent une symphonie invisible d’échanges de données. Pourtant, cette omniprésence cache une réalité préoccupante : en 2023, le coût moyen d’une violation de données liée à une faille API a dépassé les 3,8 millions de dollars. Dans le cas des ransomwares, les attaques ont augmenté de 150% entre 2019 et 202 selon The Harvard Business Review.

Lire la suite -

VPN : Qu’est-ce que c’est ? Quel rapport avec la Data Science ?

Un VPN ou Virtual Private Network est indispensable pour naviguer sur internet en toute sécurité et confidentialité. C’est aussi un outil utile en Data Science, notamment pour la protection des données. Découvrez tout ce qu’il faut savoir !

Lire la suite -

Cybersécurité : pourquoi les données sont devenues les proies des hackers ?

Les données d’entreprise sont désormais la cible principale des hackers et des cybercriminels, et sont devenues un enjeu majeur de la cybersécurité. Découvrez comment les protéger.

Lire la suite -

Social Engineering : Fonctionnement et comment s’en protéger

Le Social Engineering ou ingénierie sociale consiste à manipuler une personne, afin de la pousser à télécharger un malware ou à livrer ses données. Découvrez tout ce que vous devez savoir sur cette dangereuse menace de cybersécurité…

Lire la suite -

DB-GPT, la solution contre les data leak

À mesure que les modèles d’intelligences artificielles deviennent plus performants et présents dans notre quotidien, les risques pour notre vie privée grandissent. C’est pourquoi un groupe de développeurs indépendant crée DB-GPT, la solution contre les fuites de données.

Lire la suite -

OpenSSL : Rôle et fonctionnalités de cette bibliothèque

Initialement développée en 1998, cette bibliothèque a depuis lors connu une évolution constante et des mises à jour régulières. OpenSSL est écrit en C et est disponible sur diverses plateformes, avec entre autres Linux, MacOS et Windows.

Lire la suite -

Data Hoarder : Qu’est-ce que c’est ? Quels sont les dangers ?

Un Data Hoarder conserve de nombreuses données électroniques superflues et obsolètes. Il peut s’agir d’un individu ou d’une organisation. Découvrez tout ce que vous devez savoir sur cette pratique, et ses dangers en matière de cybersécurité pour les entreprises !

Lire la suite -

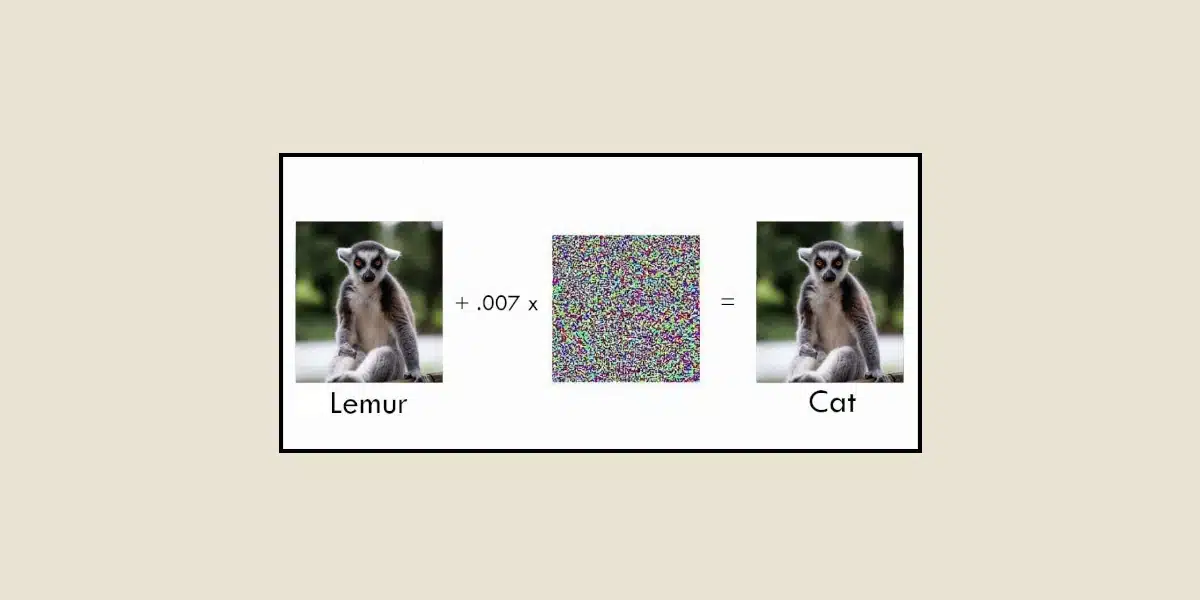

Adversarial robustness : Qu’est-ce que c’est ? À quoi ça sert ?

L’adversarial robustness se concentre sur la sécurité des modèles de machine learning en les rendant résistants aux attaques malveillantes. Il vise à développer des mécanismes de défense et des techniques de renforcement de la sécurité pour garantir que les modèles peuvent maintenir leur performance en présence d’adversial attacks, assurant ainsi la fiabilité et la sécurité des systèmes d’intelligence artificielle.

Lire la suite -

Trojan Net : une révolution dans les attaques contre les modèles d’intelligence artificielle

Dans un article nommé ‘An Embarrassingly Simple Approach for Trojan Attack in Deep Neural Networks’ publié par la Texas A&M University, des chercheurs mettent en lumière une attaque informatique d’un genre nouveau : les attaques TrojanNet. Ces attaques, ciblées contre les modèles de machine learning et plus précisément contre les réseaux neuronaux profonds des algorithmes de deep Learning, sont révolutionnaires parce qu’elles sont très faciles à effectuer et donc très accessibles aux moindres hackers.

Lire la suite -

Comment les cybercriminels utilisent l’intelligence artificielle ?

Les cybercriminels et les hackers utilisent de plus en plus l’intelligence artificielle et le Machine Learning. Découvrez trois méthodes de cyberattaques basées sur l’IA.

Lire la suite

The newsletter of the future

Get a glimpse of the future straight to your inbox. Subscribe to discover tomorrow’s tech trends, exclusive tips, and offers just for our community.