-

Eingebettete Systeme: Was ist das und wie funktionieren sie?

Eingebettete Systeme, die in unterschiedlichen Geräten wie Mobiltelefonen und Industrieanlagen zu finden sind, wurden speziell für die effiziente Ausführung festgelegter Aufgaben designt. Sie vereinen Hardware und Software und sind in unserem Alltag unverzichtbar geworden. In diesem Text wird ihre Architektur, die Herausforderungen, denen sie begegnen, sowie die technologischen Trends, die sie prägen, beleuchtet.

Weiterlesen -

Event Sourcing: Definition, Vorteile & Gründe für die Architektur

Entdecke Event Sourcing, ein modernes Architekturmodell, das alle Änderungen Deiner Daten speichert. Ein strukturierter Ansatz, der die Aktualisierung und das Verfolgen spezifischer Ereignisse in Deinen Anwendungen vereinfacht.

Weiterlesen -

PL/ SQL: Eine leistungsstarke Sprache für das Management von Oracle-Datenbanken

Im Bereich der relationalen Datenbanken zeichnet sich Oracle nicht nur durch die Robustheit seiner Managementsysteme aus, sondern auch durch die fortschrittlichen Werkzeuge, die es Entwicklern bietet, um Datenoperationen zu optimieren, zu automatisieren und zu sichern. Zu diesen Werkzeugen gehört PL/SQL (Procedural Language/Structured Query Language), eine leistungsstarke Programmiersprache, die darauf ausgelegt ist, sich mit SQL, der Standardabfragesprache für relationale Datenbanken, zu integrieren.

Weiterlesen -

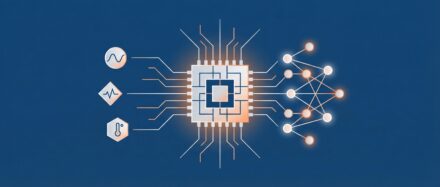

TinyML: Die KI-Revolution in Low-Power-Geräten

In einer Welt, in der künstliche Intelligenz (KI) immer mehr in unseren Alltag integriert wird, zeichnet sich eine neue Grenze ab: Tiny Machine Learning (TinyML). Diese Entwicklung ermöglicht die Implementierung von KI-Modellen auf Geräten mit geringer Leistung und kleiner Größe und eröffnet damit ein Feld bisher ungekannter Möglichkeiten.

Weiterlesen -

Kostenlose No-Code-Tools: So findest Du die passende Lösung

Eine App, eine Website oder ein Automatisierungstool entwickeln, ohne Programmierkenntnisse? Dank kostenloser No-Code-Tools ist das heute problemlos möglich. In diesem Artikel erfährst Du, was No-Code ist, wie Du die passende Plattform auswählst und vor allem, welche kostenlosen Tools Du schon jetzt testen kannst, um Deine Ideen zum Leben zu erwecken.

Weiterlesen -

VGG: Was ist das für ein Modell? Daniel verrät es Dir!

Daniel ist wieder da, die Symbolfigur unserer Weiterbildungen, die unsere Lernenden bis zum Abschluss begleitet. Heute wird er Dir ein Modell vorstellen, das häufig in der Computer Vision verwendet wird: VGG.

Weiterlesen -

Oracle-Zertifizierung: So erlangst Du den anerkannten IT-Abschluss für Dein Unternehmen

Eine Oracle-Zertifizierung kann Dir den Weg zu Deinem Traumjob im IT- und Cloud-Bereich ebnen. Erfahre, welche Zertifizierungen von Arbeitgebern am meisten geschätzt werden, welche Fähigkeiten Du benötigen solltest und wie Du diesen angesehenen Titel erlangen kannst!

Weiterlesen -

Künstliche Intelligenz und Cybersicherheit: Welche Vorteile und Risiken gibt es?

Der Markt für KI in der Cybersicherheit wird bis 2025 von 1 Milliarde Dollar auf 34,8 Milliarden Dollar anwachsen. Angesichts immer ausgeklügelterer Hacker, stetig zunehmender Datenmengen und sich erweiternder Angriffsflächen müssen IT-Sicherheitsexperten sämtliche verfügbaren Instrumente nutzen, um Daten zu schützen. Künstliche Intelligenz gehört zweifellos dazu. Doch obgleich diese Technologie äußerst wertvoll für den Schutz vor Cyberbedrohungen ist, ist sie keineswegs frei von Risiko.

Weiterlesen -

SQL3: Die neue Generation der Abfragesprache

/*! elementor – v3.15.0 – 02-08-2023 */ .elementor-heading-title{padding:0;margin:0;line-height:1}.elementor-widget-heading .elementor-heading-title[class*=elementor-size-]>a{color:inherit;font-size:inherit;line-height:inherit}.elementor-widget-heading .elementor-heading-title.elementor-size-small{font-size:15px}.elementor-widget-heading .elementor-heading-title.elementor-size-medium{font-size:19px}.elementor-widget-heading .elementor-heading-title.elementor-size-large{font-size:29px}.elementor-widget-heading .elementor-heading-title.elementor-size-xl{font-size:39px}.elementor-widget-heading .elementor-heading-title.elementor-size-xxl{font-size:59px}SQL3, auch bekannt als SQL:1999, stellt einen bedeutenden Fortschritt in der Entwicklung der SQL (Structured Query Language) dar. Veröffentlicht im Dezember 1999 von der ISO (International Organization for Standardization) und der IEC (International Electrotechnical Commission), führte SQL3 zahlreiche Funktionen und Erweiterungen ein, um den wachsenden Anforderungen von Datenbankanwendungen gerecht zu werden.

Weiterlesen -

Sicherheitsaudit: Definition, Bedeutung & Vorteile für Unternehmen

Der Schutz von Daten und IT-Systemen hat für Unternehmen höchste Priorität erlangt. Ein Security Audit ist ein grundlegender Schritt, um die Sicherheit einer IT-Infrastruktur zu bewerten und zu stärken. Finde heraus, warum und wie Du diese wesentliche Praxis umsetzen solltest.

Weiterlesen -

CISSP-Zertifizierung: Was ist das und wie kann ich sie erhalten?

Weltweit anerkannt, belegt die CISSP-Zertifizierung die Kompetenz von IT-Sicherheitsprofis. Mit ihrem Common Body of Knowledge umfasst diese Zertifizierung alle Aspekte der Cybersecurity. Es geht nicht nur darum, theoretische Konzepte zu kennen, sondern vor allem, sie auf die Spezifika des Unternehmens anzuwenden. Was also ist das CISSP? Was ist das Programm? Und was sind die Voraussetzungen? Entdecken Sie die Antworten.

Weiterlesen -

User Story schreiben: Definition, Beispiele & Schritt-für-Schritt-Anleitung

Entdecke, was eine User Story ist, wie Du sie effektiv schreibst und mit konkreten Beispielen optimierst – und welche Fehler Du dabei unbedingt vermeiden solltest.

Weiterlesen

The newsletter of the future

Get a glimpse of the future straight to your inbox. Subscribe to discover tomorrow’s tech trends, exclusive tips, and offers just for our community.